Gestion de la posture de sécurité du Cloud avec Sophos

Identifiez facilement les vulnérabilités des ressources Cloud, assurez la conformité et répondez plus rapidement aux menaces.

Visibilité sur les ressources et le trafic réseau pour AWS, Azure et Google Cloud

Priorisation des problèmes de sécurité en fonction du niveau de risque avec des actions de remédiation guidées

Évitez que les mauvaises pratiques de sécurité et de conformité ne vous exposent à des risques

.png?width=1024&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

Fonctions de sécurité et d’optimisation des coûts

Accès instantané à la démo

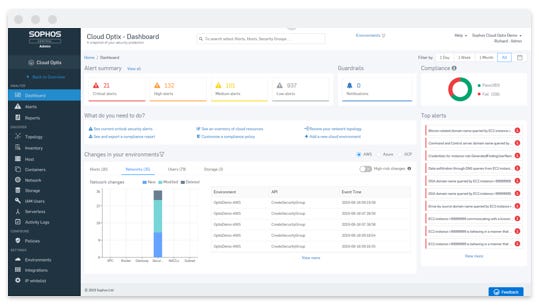

Bénéficiez d’une démo entièrement fonctionnelle de Cloud Optix. Obtenez toutes les fonctions et alertes, sans installation ni engagement.

Visibilité multi-Cloud

Réponse plus rapide aux menaces de sécurité du Cloud

Concentrez-vous sur vos failles de sécurité les plus critiques et corrigez-les avant qu’elles ne soient identifiées et exploitées par des cyberattaquants. En identifiant et en profilant les risques de sécurité, de conformité et de dépenses dans le Cloud, Cloud Optix permet aux équipes de répondre plus rapidement grâce à des alertes contextuelles regroupant les ressources affectées avec une liste détaillée de mesures correctives.

Gérez les identités avant qu’elles ne soient exploitées

La sécurité au rythme du DevOps

- Contrôle des images de conteneur Analysez les images de conteneur avant le déploiement pour éviter les menaces provenant des vulnérabilités du système d’exploitation et identifier les correctifs disponibles.

- Analyse de l’infrastructure programmable (IaC) Détectez automatiquement les erreurs de configuration, les secrets, mots de passe et clés intégrés dans les modèles IaC.

Optimisez les coûts et améliorez la sécurité

- Surveillez les coûts de multiples services Cloud côte à côte sur un seul écran afin d’améliorer la visibilité et de réduire les dépenses inutiles.

- Identifiez les activités inhabituelles révélatrices d’un abus, notamment les services contribuant le plus à l’augmentation des dépenses, avec des alertes personnalisables.

- Recevez des recommandations indépendantes pour optimiser les dépenses AWS, et intégrez la solution avec AWS Trusted Advisor et Azure Advisor.

Étendez vos sources de données avec Sophos XDR

Sophos Intercept X with XDR est enrichi des données issues de Cloud Optix pour permettre aux équipes de sécurité d’être plus proches de l’occurrence d’un événement de sécurité, avec des capacités de détection multiplateformes qui peuvent fournir une meilleure compréhension et un meilleur contexte aux incidents.

- Sophos Extended Detection and Response (XDR) va au-delà des systèmes endpoint, en exploitant les sources de données du réseau, de la messagerie SaaS, des charges de travail Cloud et des environnements Cloud AWS, Google Cloud Platform et Microsoft Azure.

- Analysez les activités de l’API, du CLI et de la console de gestion de l’environnement Cloud AWS grâce à une intégration transparente avec AWS CloudTrail.

- Utilisez les requêtes associées aux tactiques des attaquants pour détecter l’accès initial, la persistance et l’élévation des privilèges.

Comment Shutterfly a réduit la quantité d’alertes reçues pour focaliser ses équipes sur les activités créant de la valeur pour l’entreprise.

Aaron Peck, Vice-président et CISO, Shutterfly Inc.

La plateforme de sécurité Cloud la plus fiable sur le marché

Découvrez Sophos Central, une plateforme de gestion de la sécurité unique et intuitive conçue pour faciliter votre transformation digitale, à laquelle plus de 150 000 clients dans le monde font confiance et qui est sécurisée par Cloud Optix.

Cloud Optix contrôle en continu les configurations des infrastructures Cloud, en détectant les activités suspectes, les déploiements non sécurisés et les rôles IAM surprivilégiés, tout en vous aidant à optimiser les coûts du Cloud.

Calculateur de ROI

Gestion de la posture de sécurité du Cloud

Découvrez ce que vos équipes pourraient économiser en temps et en énergie en gérant la sécurité, la conformité et l’optimisation des dépenses pour l’ensemble des infrastructures AWS, Azure, Google Cloud et Kubernetes.

Nombre de ressources Cloud

Nombre de normes de conformité règlementaires et industrielles à respecter

Les résultats présentés ici sont une estimation et non une garantie, les économies réelles peuvent varier.

Votre estimation

Réduction du volume de travail pour identifier, évaluer et remédier aux risques de sécurité

Réduction du volume de travail pour se conformer aux audits règlementaires et aux normes de l’industrie

Total des économies sur 3 ans

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)