Sophos Cloud Security Posture Management

Semplicità di identificazione delle vulnerabilità nelle risorse cloud, rispetto della conformità e una risposta più rapida alle minacce.

Visibilità su risorse e traffico di rete per AWS, Azure e Google Cloud

Classificazione delle priorità dei problemi di sicurezza in base al livello di rischio, con opzioni di correzione guidata

Utilizzo di best practice di prevenzione delle lacune di sicurezza e conformità, per non lasciare i sistemi esposti alle minacce

.png?width=1024&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

Funzionalità di sicurezza e ottimizzazione dei costi

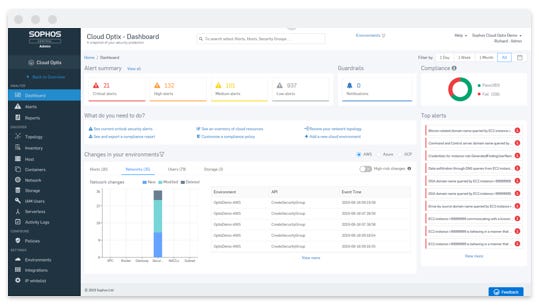

Demo immediata

Demo con una console prepopolata di Cloud Optix. Tutte le funzionalità e tutti gli avvisi: nessuna installazione, nessun impegno.

Visibilità multicloud

Risposta più rapida alle minacce di sicurezza in ambienti cloud

Analisi focalizzata e correzione delle vulnerabilità di sicurezza più critiche, prima che possano essere individuate e sfruttate dagli attacchi informatici. Grazie all’identificazione e alla valutazione dei rischi di sicurezza, conformità e spesa per il cloud, Cloud Optix aiuta i team a rispondere più rapidamente agli incidenti, fornendo avvisi contestuali che raggruppano le risorse colpite e includono procedure dettagliate di correzione.

Gestione delle identità prima che possano essere sfruttate in un attacco

Una sicurezza che segue le tempistiche del DevOps

- Scansione delle immagini dei container Scansione delle immagini dei container in pre-implementazione, per prevenire le minacce derivanti da vulnerabilità nel sistema operativo e identificare i fix disponibili.

- Scansione degli ambienti Infrastructure-as-Code Rilevamento automatico di configurazioni errate, nonché di eventuali segreti, password e chiavi incorporati involontariamente nei modelli Infrastructure-as-Code.

Ottimizza i costi e migliora la sicurezza

- Monitoraggio parallelo dei costi relativi al cloud per servizi multipli e su un’unica schermata, per incrementare la visibilità e ridurre le spese non essenziali.

- Identificazione di attività insolite che possono essere indizio di utilizzo improprio, mettendo in evidenza i principali servizi che hanno causato un aumento dei costi, grazie agli avvisi personalizzabili sui limiti di spesa.

- Raccomandazioni indipendenti per ottimizzare i costi di AWS, più integrazione con AWS Trusted Advisor e Azure Advisor.

Estendi le origini dei dati da cui attingi informazioni, con XDR

Sophos Intercept X with XDR potenzia i rilevamenti con i dati di Cloud Optix, per aiutare i team di sicurezza a individuare con maggiore precisione gli eventi di sicurezza, grazie a funzionalità di rilevamento multipiattaforma che garantiscono informazioni più approfondite e maggiore contesto per la risoluzione dei problemi.

- Sophos Extended Detection and Response (XDR) non si ferma agli endpoint, ma va oltre, sfruttando tutto il potenziale di origini di dati di vario genere e raccogliendo informazioni dettagliate da rete, e-mail SaaS, workload nel cloud e ambienti cloud AWS, Google Cloud Platform e Microsoft Azure.

- Indaga sulle attività delle API, dell’interfaccia della riga di comando e della console di gestione negli ambienti cloud AWS, grazie all’integrazione trasparente con AWS CloudTrail.

- Approfitta delle query associate alle tattiche di attacco degli hacker per rilevare accesso iniziale, persistenza e privilege escalation.

Ecco come Shutterfly è riuscita a ridurre gli avvisi non pertinenti per consentire ai suoi team di focalizzarsi sul raggiungimento di risultati concreti per l’azienda.

Aaron Peck, Vice President e CISO, Shutterfly Inc.

La piattaforma di sicurezza per il cloud più affidabile in assoluto

Scopri Sophos Central, una piattaforma di gestione unificata ed estremamente intuitiva, che aiuta ad avviare la trasformazione digitale dei sistemi. È una soluzione a cui si affidano più di 150.000 clienti in tutto il mondo ed è protetta con Cloud Optix.

Cloud Optix monitora costantemente le configurazioni nel cloud, identificando eventuali attività sospette, implementazioni non sicure e ruoli IAM dotati di privilegi eccessivi. Inoltre, aiuta a ottimizzare i costi del cloud.

Calcolatore del ritorno sull’investimento

per la gestione dello stato di sicurezza sul cloud

Scopri quanto possono risparmiare i tuoi team in termini di impegno e tempo dedicati a gestire sicurezza, conformità e ottimizzazione dei costi per AWS, Azure, Google Cloud e Kubernetes.

Numero di risorse cloud

Numero di standard di conformità normativi e di settore da soddisfare

I risultati riportati costituiscono una stima e non una garanzia; i risparmi effettivi potrebbero variare.

Scopri il tuo risparmio

Riduzione dei costi legati al personale necessario per identificare, valutare e correggere i rischi di sicurezza

Riduzione dei costi legati al personale necessario per ottemperare ai requisiti dei controlli di conformità agli standard normativi e di settore

Risparmio totale in tre anni

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)